Selon la DGA, les actes malveillants contre les entreprises françaises de l’armement se multiplient

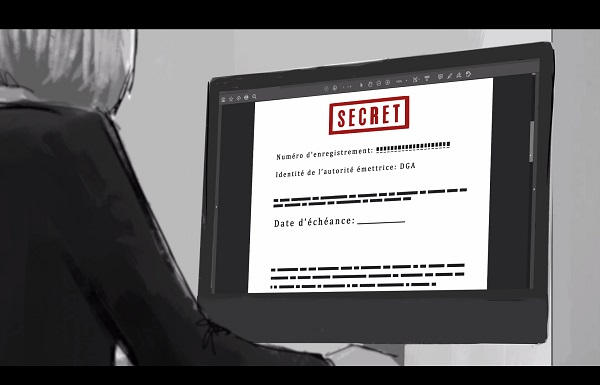

La sécurité informatique des entreprises de la Base industrielle et technologique de défense [BITD] française est un vaste chantier, qui plus est sans fin étant donné que les « cyber-assaillants » ont souvent un temps d’avance sur les dispositifs de protection éventuellement mis en place par leurs cibles.

Pour rappel, la BITD compte environ 4000 entreprises, dont 1600 sont considérées comme critiques. Elles peuvent bénéficier d’un soutien de la part de la Direction générale de l’armement, via le Plan en faveur des ETI, PME et start-ups [PEPS, ex-plan Action PME], qui, relevant de la nouvelle Direction de l’industrie de défense [DID], comporte un axe de résilience « cyber ». Au besoin, elle peuvent la solliciter pour mener des audits sur leur sécurité informatique. Seulement, est-ce suffisant, quand seulement 56 « diagnostics cyber » ont été effectués en 2023 ?

Depuis le début de la guerre en Ukraine, les attaques informatiques contre la BITD ont augmenté « assez significativement », a ainsi confié Emmanuel Chiva, le Délégué général pour l’armement [DGA], lors d’une audition à l’Assemblée nationale, le 23 octobre.

Il arrive que certaines de ces attaques aient une motivation criminelle, notamment quand elles sont menées à des fins d’extorsion avec des rançongiciels.

Mais elles peuvent aussi [et surtout] être liées aux « intérêts de nos compétiteurs dans des domaines particuliers, comme par exemple le spatial et le naval », a expliqué M. Chiva. « On voit de plus en plus d’attaques structurées de services étrangers, dirigées plutôt vers des PME et des TPE, qui sont moins bien familiarisées aux moyens de lutte », a-t-il ajouté.

« Il y a des attaques pour neutraliser, il y a des attaques pour voler. Le plus inquiétant, c’est quand on ne sait pas », par exemple « quand vous découvrez qu’on vous dérobe vos données et que vous ne savez pas depuis combien de temps ça dure », a poursuivi M. Chiva. Et puis il y a aussi « toutes les attaques qu’on n’a pas encore découvertes », a-t-il complété.

Pour parer ces attaques informatiques, la DGA mise sur le dialogue et l’incitation à adopter de bonnes pratiques et non sur la coercition.

« Je ne sais pas s’il faut être plus coercitif ou pas. D’abord, il faut avoir les moyens de l’être. Je pense que c’est un dialogue que nous avons aujourd’hui avec l’ANSSI [Agence nationale de la sécurité des systèmes d’information] qui nous permettra de répondre à un certain nombre de ces nécessités », a estimé M. Chiva. D’où l’importance de l’accompagnement des PME/TPE mis en place par la DGA.

« Plutôt que de les contraindre [les entreprises, ndlr], on a choisi de créer un référentiel d’exigence minimale cyber. Dans ce domaine là, les entreprises ont peur d’être confrontées à trop de normes, à trop d’obligations. Donc, on leur dit : ‘si vous voulez travailler pour la défense, voilà le niveau minimum de cyberprotection que l’on attend de vous’ », a expliqué le DGA. Ce référentiel est en outre utilisé par les maîtres d’œuvre industriels dans leurs relations avec leurs sous-traitants.

La même approche a été adoptée pour les risques d’atteintes « physiques ». En juin, le ministre des Armées, Sébastien Lecornu, avait fait état de 150 incidents constatés entre 2021 et 2023. « C’est quelque chose qui est très ‘Guerre froide’, mais qui n’a jamais disparu et qui reprend une force particulière depuis deux ans », avait-il dit, au Sénat.

Ce qu’a confirmé M. Chiva devant les députés. « On voit se multiplier un certain nombre d’évènements, d’incendies, de dégradations et autres qui pourraient être le fruit du hasard, sauf à regarder de près ce qui se passe. Il y a une usine qui construis[ai]t un des missiles utilisés en Ukraine qui a brûlé en Allemagne et je ne pense pas que ce soit à cause d’un mégot tombé dans une corbeille à papier », a-t-il dit.

Faut-il établir un parallèle avec l’explosion survenue à la poudrerie de Bergerac, en août 2022 ? Deux ans après, l’instruction est toujours en cours et, selon France Bleu Périgord, un « nettoyage insuffisant des installations avant maintenance » et « des mesures de prévention insuffisantes » en auraient été la cause…

Quoi qu’il en soit, comme pour la sécurité informatique, la DGA a élaboré un « référentiel d’exigences minimales de protection physique », encore appelé, par M. Chiva, « référentiel de sûreté fondamentale ». Il est « pris en compte par un certain nombre de maîtres d’œuvre industriels pour évaluer leurs sous-traitants les plus critiques », a-t-il conclu.