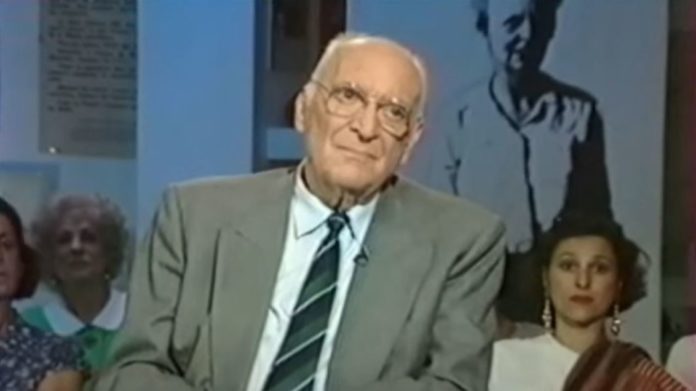

Sorti de St Cyr en 1927, affecté en 1935 au service de renseignement et de contre-espionnage militaire, le colonel Paul Paillole a dirigé l’activité du service clandestin de contre-espionnage français pendant la première phase de l’occupation, de 1940 à 1942.

Après l’invasion de la zone libre, il s’évade via l’Espagne, Gibraltar et Londres, pour rejoindre l’Afrique du Nord où il prend, en 1943, la direction de la Sécurité Militaire à Alger. A la tête de cet organisme, il maintient les liaisons avec les réseaux implantés en France occupée, renseigne les services anglo-américains, contribue à induire les Allemands en erreur sur les intentions des Alliés et prépare la remise en ordre de la métropole au moment de la Libération. Il sera le seul officier français à participer aux réunions préparatoires du Débarquement en Normandie.

En novembre 1944, ne pouvant accepter la réorganisation du contre-espionnage et le démantèlement de son service, alors que la guerre n’est pas terminée, il préfère démissionner.

La paix revenue, il occupera d’importantes fonctions au sein d’une grande société, et sera également maire de la commune de La-Queue-les-Yvelines pendant de nombreuses années.

En 1953, il fonde, avec d’autres ex-membres des services français pendant la guerre, l’Amicale des Anciens des Services Spéciaux de la Défense Nationale (ASSDN) dont il sera le Président pendant près de 50 ans.

Le colonel Paillole est l’auteur de plusieurs ouvrages sur le renseignement français de la Seconde Guerre mondiale[1].

Il est décédé le 15 octobre 2002.

Propos recueillis en 1999 par Eric Denécé[2]

* * *

Mon colonel, il ressort clairement aujourd’hui que le gouvernement et le haut commandement français étaient, dès le milieu des années 1930, parfaitement informés par vos services des intentions de Hitler. Avec du recul, quel regard portez-vous sur leur attitude afin d’éviter le déclenchement de la Seconde Guerre mondiale ?

Il est vrai que l’inertie du pouvoir avant 1939 était très marquée, que cela soit le gouvernement (Daladier, Sarrault) ou le haut commandement (Gamelin). L’un et l’autre se sont d’ailleurs, après la guerre, renvoyé les responsabilités du désastre que nous avons vécu. Daladier se plaignait que le commandement soit resté inerte, tandis que Weygand affirmait que le gouvernement n’avait pas écouté l’état-major. Mais pourquoi le commandement n’a-t-il pas démissionné s’il considérait que les renseignements qu’il transmettait au gouvernement n’étaient pas pris en compte ? D’autant qu’après la guerre, Daladier et Weygand ont reconnu l’un et l’autre qu’ils avaient été bien informés et que nos services avaient entièrement joué leur rôle.

Beaucoup d’historiens considèrent aujourd’hui que, jusqu’en mars 1936, la France aurait pu tenter quelque chose contre Hitler avec de fortes chances de succès. En réalité, il était déjà trop tard. La décision d’une intervention militaire française en Rhénanie était très difficile à prendre, car elle risquait de provoquer le déclenchement du conflit sans pour autant déloger la Wehrmacht de la rive gauche du Rhin. Or, le gouvernement de 1936 sentait que le pays ne voulait pas la guerre et refuserait la mobilisation. De plus, la Wehrmacht était déjà puissante à cette date. Dès 1934/35, l’essentiel de l’implantation militaire allemande en Rhénanie était préparé. Le consul de France à Cologne — un de nos honorables correspondants de l’époque — en témoignait régulièrement dans ses messages. En mars 1936, Hitler avait de quoi faire face à une intervention française dans la Ruhr et en Rhénanie. L’armée française n’était pas prête pour la guerre et nos alliés britanniques l’étaient encore moins. Les Anglais étaient très opposés à un affrontement et leur position a confirmé la France à ne pas s’engager. Par leur attitude, ils ont de lourdes responsabilités sur la suite des événements. Je ne crois pas qu’Hitler aurait fait marche arrière en cas d’une intervention française symbolique et isolée.

Avec le temps, mon opinion a évolué et mon jugement est aujourd’hui moins critique qu’auparavant. Bien qu’il ait été informé par nos services, le gouvernement de l’époque n’avait pas les moyens d’agir rapidement avec une force militaire suffisante. La résistance aux actes de force des nazis apparaissait – dans le contexte de l’époque – comme une mission impossible.

Pourtant, on continue de faire du syndrome de Munich un slogan facile, aujourd’hui repris par nos dirigeants pour justifier une intervention au Kosovo. Nous mêmes, au service de renseignement (SR) de l’époque, n’étions nullement convaincus qu’il faille alors entrer en guerre, notamment parce que, comparée à son adversaire allemande, l’armée française n’était pas au point. Les politiques ont pris l’habitude, depuis 1918, de signer des traités à travers lesquels chacun s’engage, sans avoir les moyens de faire respecter les engagements. C’était notre cas, en 1939, vis-à-vis de la Tchécoslovaquie et de la Pologne.

Si l’histoire politique et militaire de la Seconde Guerre mondiale est aujourd’hui bien connue, vous militez, mon colonel, pour une véritable reconnaissance du rôle des services français. Pouvez-vous évoquer la contribution de nos compatriotes au renseignement allié pendant le conflit ?

J’ai appartenu à des organismes qui n’ont pas l’habitude de faire parler d’eux, tout en faisant correctement leur travail. Je commence à en avoir assez de voir certains s’attribuer tous les mérites et les historiens anglo-saxons tirer la couverture à eux. Le rôle des services secrets français pendant le conflit demeure largement méconnu ou sous-évalué. C’est la conséquence d’une éthique rigoureuse et de traditions fondamentales qui les contraignent au devoir de réserve, sinon au silence absolu.

Trop peu de gens savent qu’entre 1940 et 1945, une somme considérable d’informations a été délivrée aux Alliés par nos services. Ils s’en sont largement servi pour préparer leurs opérations, dont le débarquement, comme pour induire les Allemands en erreur. Or certains Français, à Londres à cette époque, nient l’existence de liens étroits entre les services spéciaux français et l’Intelligence service (MI 6). Il est vrai que ces liens étaient rigoureusement secrets.

Depuis la fin de la guerre des lettres personnelles du général Stewart Menzies, alors patron du MI 6 et du colonel Cawghill, mon homologue de l’époque, rendent un vibrant hommage à nos actions et à la collaboration que nous avions établie pendant toute cette période. Les Britanniques y reconnaissent pleinement notre efficacité, leurs dettes à l’égard des services français et l’excellent résultat de notre collaboration avant et pendant le second conflit mondial.

Il existe par ailleurs une seconde idée contre laquelle je m’insurge. Certains auteurs continuent de faire le procès des services de renseignement et de contre-espionnage militaires de 1939. Nous sommes en effet accusés d’avoir intrigué pour assurer toutes les missions de renseignement et de sécurité. Si une telle situation s’est effectivement produite, c’est que les informations dont nous disposions via nos réseaux nous faisaient percevoir l’imminence de la catastrophe ; or personne ne réagissait. Il nous a fallu prendre les choses en main avec d’autant plus de facilité que le pouvoir ne donnait au renseignement et au contre-espionnage qu’une importance secondaire.

Est-ce la raison qui est à l’origine de la création de l’Association des Anciens des Services Spéciaux de la Défense Nationale (ASSDN) ?

L’AASSDN est née du désir de rétablir la vérité, mais aussi de continuer à honorer la mémoire de ceux des nôtres qui sont morts pour la France. Il convenait de faire reconnaître ce pourquoi ils ont donné leur vie. L’AASSDN se fait un devoir impérieux de promouvoir la culture du renseignement en France. Dans cet esprit, nous avons signé en 1997 un partenariat avec les écoles de St Cyr-Coëtquidan et créé un prix d’histoire du renseignement militaire. Les premiers lauréats ont été récompensés en début d’année. Je veux témoigner de la qualité des travaux de ces jeunes sous-lieutenants sur la riche histoire de nos services spéciaux dans le second conflit mondial, mais aussi sur les tribulations de ces services depuis l’affaire Dreyfus.

Aujourd’hui, lorsqu’un chercheur se penche sur l’histoire des services de renseignement français, de quelles sources peut-il disposer ?

À l’heure actuelle, outre les archives personnelles de certains acteurs, les seules archives disponibles sur l’action des services français pendant la Seconde Guerre mondiale sont celle du Bureau central de renseignement et d’action (BCRA) de Londres. Daniel Cordier fut chargé par Dewawrin, en 1946, de mettre de l’ordre dans les archives du BCRA et les a déposées aux archives nationales en 1947 ou en 1948. Il eut été légitime, me semble-t-il, qu’elles fussent déposées au service historique des armées au fort de Vincennes. Ces archives ont été largement consultées à l’occasion de l’affaire Jean Moulin. Elles sont malheureusement aujourd’hui dans un grand désordre ; à tel point qu’un journal a récemment publié une note datant de 1943, provenant du poste TR 120 de Tunis, relative aux activités allemandes vues depuis la Tunisie. Or ce poste ne dépendait en aucune façon du BCRA.

Les archives du BCRA ne donnent qu’une vision partielle de l’action d’ensemble des services français pendant la guerre. Les autres archives, celles de la Direction générale des services spéciaux (DGSS) de Jacques Soustelle – qui comportaient celles de la Direction de la Sécurité Militaire (DSM) à Alger de 1939 à 1945 et des SR traditionnels — demeurent aujourd’hui introuvables, ce qui est scandaleux et représente une grave lacune de la mémoire nationale.

Comment expliquez-vous que l’administration du ministère de la Défense ait perdu la trace de ces archives ?

Je l’ignore mais n’ai de cesse de les rechercher. D’autant que c’est moi qui, en avril 1944, avait été chargé par le Général de Gaulle du regroupement de toutes les archives des services de sécurité français : Londres et Alger, réseaux TR et Kléber, autres services et réseaux… Fin août 1944, j’ai fait rapatrier en France libérée la totalité des archives de la DSM. Il y avait plusieurs tonnes de documents dont 20 000 à 30 000 fiches. Les archives particulières de mon réseau SSMF/TR suivirent la même voie.

Or ces archives demeurent aujourd’hui introuvables, alors même qu’elles représentent un fond essentiel pour la connaissance de l’histoire du renseignement et de la sécurité pendant la Seconde Guerre mondiale. C’est là quelque chose de regrettable. Ceux qui les détiennent se doivent les déposer au service historique des armées. J’ai alerté les autorités à cet égard. Seul le Secrétariat général de la Défense nationale (SGDN) a répondu, par l’intermédiaire du général de Costedoat, en soulignant les difficultés d’une opération d’envergure pour mettre de l’ordre dans les archives dépendant de la Défense. Il reste que la question est posée.

Mon colonel, quel est votre jugement quant à la qualité des services de renseignement français aujourd’hui ?

L’évolution de la DGSE et son adaptation au nouveau contexte international parait bonne. Les problèmes militaires n’ont plus la priorité qui fut longtemps la leur et le service travaille de plus en plus sur l’économie, la politique, le terrorisme, etc. Je remarque par ailleurs que la recherche secrète du renseignement est bien faite. Il ne faut donc pas critiquer les services sur ce point. Leurs résultats sont globalement satisfaisants à ma connaissance.

Il existe certes des rivalités et des redondances entre les différents services spéciaux dont notre pays dispose et la coordination en est toujours difficile. Le général Rondot peut en témoigner. Mais le véritable problème se situe à mes yeux au niveau de l’utilisation qui est faite de ces renseignements par le pouvoir politique. D’une certaine façon, nous retrouvons la situation observée en 1939.

Que pensez-vous du principe de la mise en place d’une commission de contrôle parlementaire du renseignement ?

J’ai eu récemment l’occasion de m’en entretenir avec un parlementaire proche de Paul Quilès. Il estime indispensable de mettre en place une commission parlementaire de contrôle de l’exploitation du renseignement. Je partage ce point de vue, mais il me semble que l’activité devrait s’y concentrer, avec discrétion et prudence, sur deux points : le contrôle de la réalité et de la qualité de l’effort de renseignement, c’est à dire vérifier le bon usage des fonds publics ; et surtout, le contrôle de l’utilisation du renseignement qui est faite par les autorités gouvernementales. Il me parait nécessaire qu’une commission issue de la représentation nationale veille à ce que nos dirigeants prennent des mesures adéquates face à des événements dont les services ont décelé l’occurrence.

L’exploitation du renseignement par les responsables politiques : là est le nœud gordien du problème. Il faut que l’utilisation des informations secrètes échappe à la seule responsabilité des patrons des services spéciaux. En effet, lorsque le gouvernement est informé, que fait-il ? Que faire lorsque le Directeur général de la sécurité extérieure n’arrive pas à convaincre le gouvernement de réagir devant la certitude de l’imminence d’une crise ? Il n’a guère d’autre solution que de peser de toute sa détermination (mais là se pose le problème du poids du DG dans la hiérarchie gouvernementale) ou de démissionner. Il est à mes yeux essentiel que la représentation nationale soit informée de ces situations et puisse éventuellement réagir en toute connaissance de cause.

Ma conviction est donc qu’en matière d’exploitation du renseignement on ne peut échapper à un contrôle parlementaire, à l’image de ce qui s’est fait pour le Secret Défense. En revanche, il ne me parait pas opportun que les parlementaires se mêlent du fonctionnement intérieur des services spéciaux. Certes, l’orientation de la recherche devrait être davantage guidée, mais les SR doivent rester maîtres de leurs méthodes de travail et assumer à cet égard leurs responsabilités.

Pensez-vous qu’une telle commission aurait pu éviter les événements de 1939 ?

Si l’on imagine qu’un tel système ait existé en mars 1936, je suis à peu près sûr que les choses n’auraient pas été différentes. Compte tenu du climat politique de l’époque, le parlement n’aurait probablement pas voté l’intervention en Rhénanie devant les risques de conflit. L’utilisation du renseignement doit être entièrement tributaire de la volonté politique. Les élus ne sont que le reflet de l’électorat ; si la nation baisse les bras, il n’y a rien à faire que de le constater par le vote de ses représentants. Par contre, si l’on prend l’exemple de l’affaire Greenpeace, il est probable que les députés consultés auraient exigé des mesures différentes de celles qui ont été prises et peut-être ainsi évité les dérapages.

Le nouveau contexte international entraîne, on l’observe chaque jour, une évolution des conditions dans lesquelles s’exercent les métiers du renseignement. Mon colonel, pensez-vous qu’il faille en revenir à une unification des différents services s’occupant de contre-espionnage ?

Ne parler que de contre-espionnage (CE) est insuffisant. Ce qui doit être assuré, c’est la sécurité au sens large, face à toutes les menaces extérieures qui pèsent sur notre pays.

En matière de contre-espionnage stricto sensu ce qui est essentiel, c’est de pénétrer l’adversaire, car les sources du danger sont toujours à l’extérieur du pays. Au sein du service, le rôle du CE n’est pas de surveiller le travail du SR. Il revient aux officiers traitants de vérifier qu’ils ne se font pas intoxiquer par leurs sources, parmi lesquelles pourraient se trouver des agents doubles. Si l’on considère qu’ils n’en sont pas capables, où va-t-on ! Le CE doit se borner à tenter d’éclaircir les situations anormales que signalent les responsables du SR.

Au cours des années 1937/38, avec notre patron le général Schlesser, nous nous étions attachés à une définition plus « scientifique » du rôle et de l’organisation des services de sécurité. En juin 1940 tout a été laminé et il a fallu rebâtir. J’ai alors appliqué l’organisation issue de nos réflexions. En juillet 40, lorsque j’ai créé les réseaux clandestins, je n’ai pas voulu que la recherche (SR) et le CE soit regroupés dans une même équipe. Le réseau des « travaux ruraux » (TR), couverture de départ du service de sécurité, était donc indépendant de celui du SR (réseau Kléber). Les TR ne surveillaient pas Kléber mais pénétraient l’Abwehr pour s’opposer à ses visées, notamment en Afrique du Nord.

L’Intelligence service avait la même conception de la répartition des rôles mais travaillait différemment. Le MI 6 avait en son sein son propre service de recherche et de sécurité, dirigé par le colonel Cawghill, mon homologue. En revanche, c’est le MI 5 qui avait la responsabilité du traitement des agents de pénétration allemands.

Le fait que le contrôle des agents de pénétration ait été confié au MI 5, au lieu de l’être au MI 6, correspondait-il selon vous aux mesures à prendre dans une situation d’exception ?

Vous soulevez là un aspect essentiel. Les problèmes sont totalement différents selon que le pays se trouve en situation de paix, de crise ou de guerre. D’où l’importance de préparer dès le temps de paix un dispositif adapté à un conflit, sinon, il est toujours trop tard.

Etant l’auteur du décret interministériel de 1939, qui précise les attributions respectives des ministères de la Défense et de l’Intérieur, je peux dire qu’avant l’entrée en guerre, rien n’avait été envisagé pour préparer une telle situation. D’où les conflits d’autorité qui apparurent entre les armées et le ministère de l’Intérieur. Il est important de rappeler que nous nous trouvions alors sous le coup de la loi de 1849 sur l’état de siège. Celle-ci confère, en situation de guerre, la responsabilité des services de police aux armées sur le territoire national. Mais l’autorité militaire n’ayant pas l’habitude d’exercer ce type de responsabilité, nous n’avons pas su faire respecter cette loi. Ainsi, pendant la « drôle de guerre », nous voulions que les consulats italiens dans la zone des armées soient fermés car ils étaient de véritables nids d’espions au service de l’Abwehr. Le ministère des Affaires étrangères s’y est opposé et le ministère de l’Intérieur a refusé de nous suivre. Nous n’avons rien pu faire. Je me permets de faire remarquer que cette loi de 1849 n’a jamais été abrogée. Elle reviendrait donc en vigueur si la France connaissait de nouveau une situation similaire à celle de 1940. J’espère que l’on en a conscience en haut lieu !

Pour revenir à votre question, mon sentiment est qu’il faut, dans les situations d’exception un organisme de sécurité unique. J’ai eu la chance de mettre en œuvre un tel organisme centralisé à partir de 1942, à Alger. D’Astier de la Vigerie et Jean-Pierre Pierre-Bloch — commissaires à l’Intérieur du Comité National — étaient en parfaite adhésion avec moi, en considération de la situation dans laquelle nous nous trouvions. Cela me permit de participer en mai 1944 à Londres, dans le cadre de l’état-major du général Eisenhower, à la préparation des opérations de débarquement et de libération, en pleine souveraineté dans le domaine de la sécurité. Le problème en France reste de donner la priorité, en cas de crise à une organisation unique et centralisée de sécurité. Mais j’insiste : le plus urgent demeure la mise en place d’un système de contrôle de l’exploitation du renseignement.

Au cours du second conflit mondial, les Britanniques ont choisi de créer, pour l’action clandestine un service spécifique : le Special Operations Executive (SOE). Or, de nos jours, la quasi-totalité des pays ont intégré cette mission au sein de leur services dits de renseignement. Comment jugez-vous cette évolution ?

Il convient d’éviter le mélange des genres. Entre l’action clandestine et les activités de renseignement, il ne saurait y avoir confusion et interférence ! Avant la guerre le service Action (SA) n’existait pas. Nous estimions que ce type d’opérations n’était pas de notre ressort. Dans les premiers jours de 1940, nous avions demandé à l’amiral Darlan de mettre en oeuvre les moyens de stopper la navigation fluviale sur le Danube, afin de limiter le ravitaillement de l’Allemagne en pétrole. La réponse fut négative. On en est resté là.

Pendant l’occupation, de 1940 à 1944, il était inévitable de passer à « l’action » contre l’occupant. Tout le monde le faisait. Mais à cette différence près que les Britanniques avaient créé un organisme spécifique, le SOE. L’Intelligence service ne faisait pas ce genre de choses. Il considérait que cela portait préjudice à sa mission de renseignement. Côté français, le BCRA regroupait les deux métiers. Une fois cette coutume prise, elle est restée et, depuis la guerre, le SA est demeuré une constante du service, rattaché à la recherche.

Je suis pour ma part convaincu qu’il faut établir une distinction entre ces deux activités. Des actions violentes commanditées par l’Etat sont concevables, mais elles doivent avoir lieu en dehors des activités de renseignement. Recherche et contre-espionnage sont des missions tellement complexes par elles-mêmes qu’il ne faut les mélanger avec l’action. Si la recherche a recours parfois à des procédés à la limite de la morale (chantage, manipulation …), il ne faut pas aller plus loin. L’action secrète, dont je ne discute pas la nécessité, est une opération éminemment politique. Si l’on considère l’affaire Greenpeace, l’échec du SA a porté tort à l’ensemble de la DGSE. D’où, à mon sens, l’importance de séparer les deux. Le service de renseignement peut suggérer, voire même proposer des « actions » sur des cibles données, mais l’exécution devrait en être confiée à des organismes extérieurs spécialisés.

Les services spéciaux ont souvent tendance à faire autre chose que ce pourquoi ils ont été désignés. Ce fut, hélas, le cas fréquent pendant l’occupation. Cela fut généralement sanctionné par une répression impitoyable.

Mon colonel, si l’on considère la situation actuelle au Kosovo, ne croyez-vous pas qu’une action secrète à l’encontre de Slobodan Milosevic aurait pu éviter l’engrenage actuel ?

La question s’était déjà posée pour Hitler. En 1938, un certain organisme était venu demander ce que le service penserait d’un attentat contre Hitler. Cela n’était pas de notre compétence. Nous avons donc posé la question au gouvernement, en l’occurrence à Daladier. Il nous a répondu « gardez-vous en bien, vous en feriez un martyr ! ». En l’état actuel des événements dans l’ex-Yougoslavie et de la popularité de Milosevic chez les Serbes, il ne me semble pas opportun d’envisager une action de ce genre.

- Services Spéciaux (1935-1945), Robert Laffont, 1975 ; Notre espion chez Hitler, Robert Laffont, 1985 ; L’homme des services secrets : Entretiens avec Alain-Gilles Minella, Julliard, 1995.

- Interview initialement publiée dans la revue Renseignement et opérations spéciales, n°2, juillet/août 1999, CF2R/L’Harmattan.