M. le président Thomas Gassilloud. Nous allons entendre, à huis clos, trois acteurs clés des services de renseignement, venus nous parler des risques et menaces sécuritaires en Afrique et depuis l’Afrique : le général de corps d’armée Jacques Langlade de Montgros, directeur du renseignement militaire ; M. Nicolas Lerner, directeur général de la sécurité intérieure, la DGSI, dont la présence s’explique par la porosité entre les sujets de sécurité intérieure et ceux de sécurité extérieure ; le directeur général adjoint de la sécurité extérieure, que nous avons le plaisir de recevoir pour la première fois, sachant que nous avons déjà auditionné dans le passé le directeur général de la sécurité extérieure, M. Bernard Emié, lors des auditions relatives au projet de loi de programmation militaire.

Conflits, migrations économiques et climatiques, réseaux criminels, États défaillants narcotrafics, les risques et menaces sécuritaires en Afrique et depuis l’Afrique sont nombreux. On peut mentionner la situation au Maghreb et en Afrique de l’Ouest, la déliquescence de la Libye et du Soudan, les tensions dans la Corne de l’Afrique et ses approches maritimes, la guerre en Éthiopie, les menaces au Mozambique, les exactions commises à l’Est de la République démocratique du Congo (RDC), les difficultés au Cameroun, l’insécurité dans le Golfe de Guinée. Nous ne pourrons traiter aujourd’hui de l’ensemble de ces sujets mais il nous intéresse d’entendre l’analyse toujours éclairée et pondérée de nos services de renseignements sur l’évolution géopolitique des risques et des menaces sécuritaires sur ce continent. Cela nous permettra de mieux comprendre les enjeux de l’adaptation de la politique de défense que nous y déployons et de contribuer à la stratégie française et européenne.

M. le général de corps d’armée Jacques Langlade de Montgros, directeur du renseignement militaire. L’exercice auquel vous nous conviez a quelque chose de frustrant, pour nous comme pour vous, car il va de soi qu’aucune information classifiée ne sera diffusée au cours de cette audition, pour la raison principale que nous devons protéger nos accès, le bien le plus précieux des services de renseignement, et protéger nos forces.

Le renseignement d’intérêt militaire, vise à évaluer les capacités que nos compétiteurs ou des groupes armés peuvent être amenés à utiliser, et leurs intentions opérationnelles. Il est produit au profit du chef d’état-major des armées pour lui permettre d’élaborer des options stratégiques, et des forces en opérations pour préparer leur engagement. Le renseignement d’intérêt militaire ne traite ni du renseignement d’intérêt économique, ni du renseignement politique. En Afrique, la direction du renseignement militaire (DRM) a pour mission de fournir des appréciations de situation sécuritaire pour préparer des opérations de diverses natures : évacuations de ressortissants, comme ce fut le cas au Soudan en avril dernier ; opérations conduites à la demande de nos partenaires, telle Serval il y a une dizaine d’années ; opérations de lutte contre le terrorisme, souvent en coopération avec la direction générale du renseignement extérieur (DGSE). La DRM est aussi chargée d’appuyer ceux de nos partenaires africains qui le demandent, sur le plan méthodologique ou capacitaire.

Vous le savez, notre dispositif militaire en Afrique évolue. Le dispositif, la capacité et les accès de la DRM évoluent parallèlement, mais pas nécessairement de la même manière ni de façon synchronisée dans l’espace ou dans le temps, parce que le renseignement précède la décision et l’action.

Quelles sont, de notre point de vue, les évolutions à l’œuvre en Afrique ? S’il est risqué de tenter de globaliser un continent d’une extrême variété, des tendances de fond se dégagent. La première est une instabilité historique qu’illustrent les 220 coups d’État dénombrés sur le continent depuis soixante-dix ans – environ trois par an. Faiblesse de certains États ou de systèmes de gouvernance, corruption, trafics, clivages ethniques, fragilité des frontières au regard de réalités locales, de multiples facteurs expliquent cette instabilité chronique qui constitue une fragilité.

Or, cette instabilité s’aggrave à mesure que la prolifération des armements s’accroît, qu’apparaissent des armes de plus en plus sophistiquées tels les drones armés et que les capacités aériennes des États montent en puissance. Les capacités d’action et la létalité des armes utilisées dans les conflits en sont accrues. D’autre part, certaines armées ou certains pays recourent de plus en plus à des supplétifs qui complètent leur capacité à user de la force, parfois au mépris de règles dont ils pensent pouvoir s’affranchir.

Par ailleurs, les organisations régionales africaines peinent à contenir les conflits et à réguler les tensions sécuritaires sur le continent, en dépit d’une réelle volonté politique qui a cependant du mal à s’incarner et à se concrétiser sur le terrain. Enfin, le système de régulation internationale est contesté, affaibli, certains pays exprimant leur défiance à l’égard d’un dispositif dont ils constatent la relative inefficacité. Ainsi le Mali a souhaité le départ de la MINUSMA de son territoire, et la RDC celle de la MONUSCO.

L’aggravation de l’instabilité et l’usage de modes d’actions plus durs entraînent un nombre accru de victimes : on estime qu’il y a eu environ 120 000 morts civils dans les conflits sur le continent en 2022. D’autre part, ceux-ci ont changé de nature : ce ne sont plus des conflits étatiques ou infra-étatiques mais de plus en plus souvent des conflits régionaux ou sous-régionaux. On le voit au travers des actions terroristes au Sahel, bien souvent transfrontalières – au point de déborder sur certains pays du Golfe de Guinée – dans la région des Grands Lacs, dans la Corne de l’Afrique, autour du lac Tchad, etc.

Trois facteurs risquent d’accélérer cette fragilisation : l’explosion démographique sur un continent qui compte aujourd’hui 1,3 milliard d’habitants et qui en comptera 2,5 milliards en 2050 ; l’urbanisation, puisque deux tiers de ces 2,5 milliards de femmes et d’hommes vivront en zones urbaines en 2050, avec une capacité de sécurisation souvent absente ou très diffuse hors des centres urbains principaux ; la régression du modèle démocratique dans certains pays africains.

Ces fragilités structurelles qui s’accentuent sont autant d’opportunités à saisir pour les terroristes et pour certains de nos compétiteurs qui pourraient trouver là des moyens de contester l’ordre établi pour faire valoir leurs intérêts.

Les deux mouvances terroristes principales sont la branche africaine d’Al Qaïda, relativement affranchie d’Al-Qaïda « centrale », et l’État islamique par le biais de ses quatre principales wilayas africaines (Sahel, Afrique de l’Ouest, RDC et Mozambique), qui poursuivent leur essor de manière inégale, la « tête de gondole » étant l’État islamique au Sahel. Ces wilayas, qui savent parfaitement exploiter la permissivité des États africains, peuvent mobiliser des ressources humaines presque illimitées.

Face à ces mouvances terroristes vivaces et même en expansion, les réponses africaines sont diverses, parfois faibles, et le rejet de l’appui occidental par les juntes sahéliennes facilite l’ancrage territorial terroriste et l’extension de ces groupes vers le Golfe de Guinée. Les États tentent de diversifier leurs appuis partenariaux en faisant appel à la Russie, à la Chine, à l’Iran et à la Turquie mais il n’est en rien certain que cette diversification suffira à leur faire reprendre l’initiative face à la menace terroriste. De plus, la réponse des États africains se limite trop souvent au seul champ sécuritaire.

Pour les armées françaises, la prise en compte de la menace terroriste croissante en Afrique restera un impératif, parce qu’elle vise nos ressortissants, nos emprises, nos intérêts et nos partenaires locaux et aussi parce qu’elle met en péril la stabilité des États.

Ces fragilités constituent des opportunités que nos compétiteurs stratégiques tentent de saisir. Je m’attarderai sur les deux compétiteurs principaux que sont la Russie et la Chine. Moscou s’est réengagé avec volontarisme sur le continent africain depuis le début des années 2000. Son offre sécuritaire est maintenant diversifiée : vente d’armes, déploiement de sociétés militaires privées, formation des armées africaines… Ces offres se conjuguent à une exploitation désinhibée du champ informationnel pour lutter contre les influences ou la présence occidentales. La Russie a fait de la Libye et de la Centrafrique des pays tests avant de propager son influence. Mais l’exploitation par Moscou du renversement de pouvoirs étatiques, notamment au Sahel, par son appui aux juntes, ne sera probablement pas de nature à juguler l’extension de la menace terroriste. L’action russe en Mozambique a été un échec dont on ne parle pas assez, et nulle part l’action russe n’a suffi à imposer la paix.

La Chine, pour défendre ses intérêts et apparaître comme une puissance responsable, déploie une offre militaire au profit d’États africains. Elle le fait sous trois formes : un engagement accru dans les opérations militaires de paix de l’Onu ; l’approfondissement des relations de défense avec la presque totalité des pays d’Afrique ; l’exportation d’armements vers des États africains. À cela se combine la volonté d’ouvrir des bases en Afrique. Il existe une base chinoise à Djibouti depuis quelques années et la Chine essaye désormais de créer une base sur la façade atlantique.

Au nombre de nos autres compétiteurs, je mentionnerai la Turquie et des pays du Golfe, présents de façon structurelle.

En conclusion, l’Afrique, continent en mutation, demeurera une priorité pour la DRM en raison des menaces que font peser son instabilité, le renforcement de l’activité terroriste et la présence croissante de compétiteurs. Faire face de façon cohérente à l’ensemble de ces menaces exige une coopération entre les services qui s’améliore jour après jour.

M. le directeur général adjoint de la sécurité extérieure. Je vous présente les excuses du directeur général, M. Bernard Emié, empêché d’être présent par de fortes contraintes professionnelles dues à une actualité particulièrement dense. Ayant pris mes fonctions il y a environ deux mois, je suis accompagné par le secrétaire général pour l’analyse et la stratégie, dont la mémoire suppléera la mienne, si besoin est, pour la période des deux dernières années, pendant lesquelles je servais à la DRM.

Cette audition s’inscrit dans le débat parlementaire sur la politique africaine de la France ; ce rendez-vous est très important pour la DGSE, un service secret et spécial certes, mais surtout ancré dans le système démocratique. Le zoom sur l’Afrique fait par le directeur du renseignement militaire correspond parfaitement à la vision de la DGSE. Je compléterai cette présentation à laquelle nous souscrivons entièrement par quelques remarques particulières.

La DGSE a toujours décliné, à son niveau, la politique africaine décidée par les autorités politiques. À ce titre, l’Afrique représente depuis les années 1960 une priorité pour le service, la France ayant des intérêts politiques et économiques à y défendre et des concitoyens à y protéger. Son empreinte en Afrique reflète donc celle que ce continent occupe dans la politique étrangère française. Bien entendu, la part des moyens consacrés par la DGSE à l’Afrique évolue. Ainsi, depuis 2013 et même avant cela, le service a renforcé son dispositif pour soutenir l’engagement français au Sahel et la priorité donnée à la lutte anti-terroriste. Le service se réarticule en permanence en fonction de l’évolution des menaces et des enjeux. C’est ainsi qu’aujourd’hui il se tourne encore plus vers les puissances émergentes anglophones et lusophones.

Je souhaite désamorcer dès maintenant le soupçon selon lequel nous aurions peut-être manqué de caractériser certaines évolutions politiques en Afrique, j’entends par là les récents putschs, parce que nous aurions donné la priorité, voire l’exclusivité, à la lutte antiterroriste. Le service n’a jamais abandonné la recherche et l’analyse politique africaines, dont les moyens ont toujours été préservés et même renforcés ces dernières années. Mais la DGSE n’est pas omnisciente et ses capteurs techniques et humains ne lui permettent pas de savoir ce que mijote chaque officier sahélien. Au Mali, au Burkina, au Niger, le service a, à chaque fois, caractérisé la vulnérabilité des régimes en place ; ces putschs ont été des dérapages rapides, soudains et surprenants, y compris pour leurs auteurs, de mutineries locales ou de coups de sang individuels.

Sur le plan général, pour la DGSE, les risques et les menaces sécuritaires en Afrique sont de trois ordres et s’interpénètrent. Ce sont le terrorisme, la déstabilisation politique et les risques qu’elle fait peser sur la paix civile dans les États concernés, les ingérences étrangères particulièrement hostiles à nos intérêts. Le continent est en effet devenu le théâtre d’une compétition féroce entre les démocraties et des puissances autoritaires qui remettent en cause l’ordre international. Je pense bien sûr à Wagner, mais aussi au piège de la dette chinoise qui encourage la mauvaise gouvernance.

S’agissant du contre-terrorisme, il faut souligner le bilan positif de la lutte menée par la France au regard des objectifs assignés, et les services ont joué un rôle déterminant. Cette lutte doit continuer à nous mobiliser, sous des formes différentes. Les opérations conduites par les forces françaises au Sahel, souvent sur renseignements de la DGSE et de la DRM, ont permis la réduction drastique des actions terroristes contre les intérêts occidentaux, empêché la création d’un sanctuaire d’Al-Qaïda susceptible de devenir un lieu de projection de la menace sur le territoire français et profondément affaibli Al Qaïda au Maghreb islamique (Aqmi). Il en est résulté qu’aucune attaque meurtrière contre les intérêts occidentaux n’a été perpétrée en Afrique occidentale depuis 2018, ni en Europe depuis l’Afrique.

Malheureusement, les difficultés politiques et économiques qui ont fait le terreau de l’expansion des groupes djihadistes ne pouvaient pas être résolues par la seule action militaire, et les gouvernements sahéliens n’ont pas voulu ou pas pu traiter les problèmes qui étaient et qui sont toujours de leur ressort. Le renseignement de la DGSE visait à entraver des structures et des réseaux menaçant nos intérêts, non à conduire une action globale de contre-insurrection. Plus généralement, la France ne pouvait se substituer à ces États, mais seulement les aider.

Ces groupes prospèrent également en raison de certains mauvais choix. Ainsi, au Mali, les exactions commises par les miliciens de Wagner ne font qu’élargir le fossé entre l’État et certaines franges de la population, les communautés peule ou touareg. Étant donné les déficiences des armées locales et de programmes politiques qui délaissent la lutte antiterroriste, nous anticipons une dégradation rapide de la situation sécuritaire en Afrique, devenue l’épicentre du djihad mondial en raison du relatif affaiblissement des centrales terroristes dans la zone syro-irakienne et dans le sanctuaire afghan, même si ces structures restent très menaçantes.

Aussi peut-on craindre la reprise des opérations contre les capitales sahéliennes et l’instauration d’émirats territorialisés dans la zone des trois frontières entre le Mali, le Niger et le Burkina Faso, et le risque, plus crédible encore à terme, de projection de la menace vers le Maghreb et l’Europe en raison du regain d’attractivité du djihad sahélien et de l’impossibilité pour les volontaires de rallier le théâtre irako-syrien.

Il faut noter que ce danger ne se limite pas au Sahel. Dans la Corne de l’Afrique, le Chabab al-Islami, filiale locale d’Al-Qaïda, contrôle des pans entiers du territoire somalien, et l’État islamique prospère au Mozambique et en RDC. Tout cela advient alors que le nouvel émir mondial de l’État islamique est le djihadiste somalien Abdulqadir Mumin. Cela doit faire craindre une attention renforcée de cette organisation au continent africain : que le nouvel émir de l’État islamique soit un Africain est tout un symbole.

Notre service intensifie ses efforts de recrutement de sources au cœur des cibles pour être en mesure de prévenir aussitôt que possible les menaces qui viseront nos intérêts dans la région. En parallèle, nous demeurons particulièrement vigilants sur l’anticipation et le suivi des crises politiques qui peuvent constituer une menace sécuritaire comportant éventuellement une dimension terroriste. Je citerai l’exemple du Soudan d’où nous avons dû évacuer les ressortissants français et européens en avril dernier,

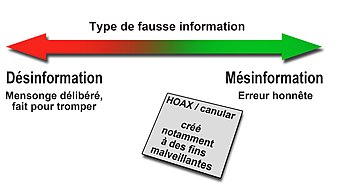

Mais ces menaces, non plus que les autres défis que sont la démographie et le changement climatiques, ne pourront être réglées par les seules solutions militaires et sécuritaires. Pour réduire la conflictualité, il nous revient, avec nos partenaires européens et africains, de construire une approche plus politique, caractérisée par un investissement collectif coordonné dans l’aide au développement et à la bonne gouvernance. Nous devons aussi être très vigilants face à l’endoctrinement de la jeunesse, désormais soumise, même dans les lieux reculés, à une propagande et à une désinformation massives. Il nous faut pour cela lutter sans relâche contre les auteurs de ces campagnes de désinformation en les privant de leurs moyens d’expression et militer en faveur de l’éducation du grand public à une approche critique des informations diffusées sur les réseaux sociaux.

M. Nicolas Lerner, directeur général de la sécurité intérieure. Les sujets évoqués par mes collègues touchent avant tout à la stabilité des États africains. Sur le plan sécuritaire, l’exposition principale, pour la France, ce sont les personnes physiques et les sociétés françaises représentées en Afrique plutôt que nos intérêts sur le territoire national. Les conséquences actuelles ou potentielles sur notre territoire de la situation de crise et des tendances décrites à l’instant sont néanmoins réelles. Il était donc logique que la direction générale de la sécurité intérieure (DGSI) soit associée à cette audition et je vous remercie de votre invitation.

L’action de la DGSI sur le territoire national en lien avec l’Afrique suit trois axes. Je dirai d’abord un mot des conséquences éventuelles de la dégradation de la situation en matière de risque terroriste pour nos intérêts à l’intérieur de nos frontières. D’autre part, la DGSI, avec ses partenaires de la communauté du renseignement, notamment les renseignements territoriaux, suit des communautés étrangères ou des individus d’origine étrangère résidant sur le territoire national qui peuvent interagir avec la situation dans les pays dont ils ont la nationalité ou dont ils sont originaires. Enfin, je traiterai des manœuvres de déstabilisation informationnelle, qui s’appuient pour partie sur des structures ou des personnes physiques résidant en France ou pouvant y séjourner. Vous comprendrez que je m’abstienne de partager toute information relevant du secret de la défense nationale.

Il ne m’appartient pas de dresser l’état des lieux de la menace terroriste visant le territoire national. Vous le savez, elle est essentiellement endogène. Néanmoins, depuis une grosse année, les conséquences de l’existence des théâtres extérieurs que sont la Syrie, l’Irak et l’Afghanistan mais aussi l’Afrique pèsent à nouveau, de manière croissance, sur le niveau de la menace terroriste en France. En 2022, pour la première fois en six ans, la DGSI a déjoué un projet d’attentat impliquant deux individus qui venaient de rentrer en France et qui étaient en lien direct avec des opérationnels de l’État islamique en Afghanistan, ce que l’on n’avait plus vu pendant plusieurs années.

En Afrique, où la dégradation de la situation sécuritaire est très nette, les tentatives des groupes jihadistes de prendre pied sur ce continent ne sont pas nouvelles. Mais ce théâtre n’a jamais été très attractif pour les velléitaires ou les sympathisants djihadistes français. Pendant la période postrévolutionnaire en Tunisie, la permissivité à l’égard du groupe Ansar al-Charia avait conduit quelques Français avaient rejoint ce groupe au début des années 2010 ; il s’agissait certes de profils très sérieux qui ont ensuite combattu sur le théâtre syro-irakien, mais ils n’étaient que quatre en Tunisie. De même, de modestes filières s’étaient créées en Libye en 2015 et 2016 mais une dizaine de Français tout au plus y avaient rejoint l’État islamique. En bref, jamais au cours des dernières décennies les théâtres djihadistes africains n’ont conduit à la création de filières de départs de djihadistes français au niveau de ce que l’on a connu en Afghanistan et au Pakistan et surtout en Syrie et en Irak.

La période actuelle ne fait pas exception. C’est que l’accès à ces pays est bien plus compliqué que l’accès au théâtre syro-irakien et qu’à ce jour les groupes terroristes n’ont créé ni structures d’accueil ni réseaux de facilitation pour attirer ce type de combattants. De plus, mes collègues l’ont dit, ces groupes terroristes poursuivent à ce jour un objectif local et n’ont pas, pour l’instant tout au moins, le dessein de projeter la menace. Cela explique qu’aucun projet d’action terroriste en provenance de la zone africaine n’a été détecté ces dernières années visant le territoire national – ce qui ne signifie pas que nos intérêts n’ont pas été visés – et qu’à ce jour aucun ressortissant français n’évolue au sein d’un groupe terroriste en Afrique.

Ce cadre étant dessiné, je tiens à vous dire notre préoccupation quant à l’évolution de la situation, et donc notre vigilance. Nous observons en effet depuis quelques mois des signaux faibles : on constate l’attrait croissant de sympathisants djihadistes pour ce théâtre. Par « attrait croissant », j’entends quelques individus seulement, mais cela ne se voyait pas il y a deux ou trois ans. Ces derniers mois, trois projets de rejoindre une organisation terroriste africaine ont été détectés et déjoués. On est très loin des 1 400 individus qui avaient rejoint l’État islamique sur le théâtre syro-irakien, mais ce phénomène était inexistant il y a peu.

D’autre part, si la dégradation de la situation, qui a été bien décrite, vise avant tout nos intérêts à l’étranger, nous sommes attentifs à cinq facteurs susceptibles d’avoir des conséquences à moyen terme sur le territoire national. C’est d’abord la propagande très active de ces groupes terroristes. C’est ensuite que leurs succès tactiques contribuent à nourrir une image à nouveau dynamique des organisations terroristes, alors que l’attrait pour l’État islamique des velléitaires français pâtissait des revers militaires infligés par la coalition dans la zone syro-irakienne. C’est aussi le risque patent de voir des combattants francophones, notamment en provenance de pays maghrébins, rejoindre ces groupes terroristes et structurer des réseaux de facilitation ou d’échanges avec des sympathisants ou des velléitaires en France. C’est encore le gain territorial à l’œuvre, qui peut traduire une élévation capacitaire et donc peut-être aussi un renforcement de la capacité de planification d’actions extérieures. Enfin, nous devons être extrêmement vigilants pour éviter que des combattants se greffent aux flux migratoires et entrent sur le territoire national animés par la volonté de commettre un acte terroriste, ou que des profils radicalisés ou d’anciens combattants migrent vers l’Europe pour des raisons économiques mais qu’ils présentent des profils à risque compte tenu de leur parcours. Cela entraîne, en lien avec l’ensemble des services, des mesures très strictes de criblage aux frontières et d’interdictions d’accès.

La DGSI a pour autre mission cardinale la lutte contre les ingérences étrangères, ce qui l’amène à suivre les diasporas ou les individus d’origine étrangère résidant en France. Les crises, les coups d’État ou les tensions internes ont des conséquences sur les citoyens des pays concernés résidant sur le territoire national, même si ces communautés sont souvent de taille modeste et bien intégrées. Il s’agit parfois d’une immigration très ancienne, intégrée et présente pour travailler ou pour étudier, si bien que les conséquences en termes d’ordre public des troubles observés en Afrique sont restés très limitées sur le territoire national ces dernières années.

Nous suivons certains mouvements avec attention. Mais, globalement, les conséquences des troubles politiques en Afrique, en termes de sécurité publique sur le territoire national, sont réduites et contenues.

Sachez enfin que le ministère de l’intérieur est mobilisé à chaque fois qu’il nous faut réagir à des coups d’État ou des actions hostiles à nos intérêts.

Je conclurai par quelques mots sur les outils informationnels, devenus une arme aux mains de nos compétiteurs. Ces outils sont l’objet d’une veille par les services et par Viginum, le service de vigilance et de protection contre les ingérences numériques étrangères créé il y a deux ans, avec lequel la DGSI interagit. Le cœur de l’activité d’un service de renseignement intérieur est d’essayer de détecter et d’identifier les individus ou les organismes qui participent aux manœuvres informationnelles hostiles à notre égard, parfois manipulés par des puissances étrangères. Certaines ont été citées. En leur nombre, la Russie déploie le dispositif le plus élaboré, en tenant un discours qui touche la sphère panafricaniste francophobe. La DGSI suit et s’efforce d’entraver ces actions, en l’état du droit à chaque fois que c’est possible. Je me réjouis que la délégation parlementaire au renseignement (DPR) ait repris certaines propositions avancées par les services et se soit prononcée en faveur d’une réflexion sur une évolution du cadre légal et juridique qui nous permettrait d’être plus efficaces et plus réactifs dans notre lutte.

M. le président Thomas Gassilloud. Je vous remercie tous les trois pour ces interventions éclairantes et complémentaires. Nous en venons aux interventions des orateurs des groupes.

M. Jean-Philippe Ardouin (RE). Pour les Européens, l’Afrique est le symbole d’une perte d’influence et une source d’inquiétude lorsqu’un pays sombre dans l’instabilité. Depuis de nombreuses années, nous constatons avec impuissance les ambitions russes en Afrique. Quel regard portez-vous sur les activités du groupe Wagner sur ce continent ? Un rapport d’experts indépendants vient d’établir que cette société militaire privée a rapporté 2,5 milliards d’euros à la Russie. Son rôle demeure stratégique malgré la disparition de son dirigeant historique en août dernier et elle continue d’exploiter la principale mine de la République centrafricaine et d’extraire de l’or au Soudan, couplant profits indirects pour la Russie et développement de partenariats privilégiés. Nous devinons qu’elle entretient aussi des relations très étroites avec les armées de certains États africains pour nouer des alliances défensives. Elle s’est imposée dans plusieurs pays, sous les ordres de Moscou, notamment au Mali à la suite du retrait des forces françaises, à la demande de la junte au pouvoir. Comment s’articulent les autorités officielles russes et les sociétés telles que Wagner dans la stratégie d’influence de la Russie en Afrique ? Cette stratégie vous paraît-elle pérenne ? Comment la France y réagit-elle ?

M. le directeur général adjoint de la sécurité extérieure. Avant la tentative de putsch sur Moscou, la société militaire privée (SMP) russe Wagner procurait une offre sécuritaire de garde prétorienne à des régimes fragiles en échange d’une prédation économique ciblée, dépendant des pays considérés – ici, une mine, là une usine –, se nourrissant donc de la déliquescence des États. Depuis lors, la SMP Wagner n’a plus connu de croissance dans cette zone mais elle a conservé l’héritage. Ils sont donc toujours stationnés dans les pays où ils étaient établis et le troc prédation contre-offre sécuritaire locale à des régimes fragiles se poursuit. Dans les faits, le régime russe, qui essaye de récupérer l’héritage de Wagner à des fins différentes, procède à la découpe de la société Wagner par appartements.

La SMP Wagner exerce ses activités sans scrupule : exactions, s’il le faut, pour exercer ses fonctions de garde prétorienne et, dans tous les cas, désinformation de masse pour contribuer à maintenir artificiellement la légitimité des gouvernements en place.

M. le général de corps d’armée Jacques Langlade de Montgros. Pour compléter ce propos sur l’interdépendance entre cette SMP et des États faillis ou en quasi-faillite, je soulignerai que l’offre de Wagner s’articule en deux volets : formation d’une part, lutte contre des opposants/terroristes d’autre part – la définition dépend des circonstances ou des pays. Bien souvent, l’action de Wagner accentue les clivages ethniques, et les exactions mentionnées ciblent telle ou telle ethnie en fonction des régions dans lesquelles ils opèrent. Wagner est implanté dans un nombre de pays très limité : la Libye, la RCA et le Mali. Cela montre que si « l’offre Wagner » a semblé fasciner le continent africain il y a quelques années, certains pays en sont revenus, se rendant compte que l’activité de ce groupe avait un effet déstabilisateur sur les équilibres ethniques et pouvait entraîner une perte de souveraineté. Plusieurs chefs d’État africains ont compris le danger d’y avoir recours. Enfin, on ne souligne pas suffisamment les échecs de Wagner, notamment au Mozambique d’où ils ont été chassés quatre mois après y être intervenus.

Mme Caroline Colombier (RN). Le retrait de nos troupes en Afrique de l’Ouest nous impose de revoir notre positionnement stratégique dans la région. Nous semblons avoir été progressivement remplacés par des compétiteurs inattendus dans cette partie du monde, la Russie et la Chine, qui créent le sentiment anti-français sur place puis en tirent bénéfice. Ces puissances paraissent avoir pris une longueur d’avance dans le champ informationnel, transformant l’Afrique du Nord en champ de bataille potentiel pour les futurs conflits hybrides auxquels la France pourrait être confrontée. En écoutant les spécialistes invités par notre commission, on ne sait pourquoi la France s’est résignée à une posture défensive et réactive, principalement justifiée par des raisons diplomatiques. Cette doctrine a nui à notre capacité d’anticipation des crises et limité notre présence à une sorte de ligne Maginot minimale de défense de nos intérêts dans la région, ce qui nous a coûté cher ces derniers mois. Même si nous avons réussi à déjouer des manœuvres de désinformation au début de l’année 2022, ce succès marginal est loin de traduire une stratégie claire de la France dans la région. Pourtant, certains d’entre vous avaient souligné par le passé la nécessité pour vos services de recevoir des consignes nettes des autorités politiques.

Dans ce contexte, comment envisagez-vous de réorganiser vos services pour ne pas perdre pied en Afrique et pour conserver le renseignement d’intérêt militaire de qualité indispensable à notre liberté d’action dans la région ? Si une volonté politique s’exprimait pour faire de l’offensive la ligne directrice de notre action, quelles seraient les priorités stratégiques budgétaires et humaines ? Enfin, quelles évolutions du cadre juridique du renseignement souhaite la DGSI ?

M. le directeur général adjoint de la sécurité extérieure. Je n’ai pas le sentiment d’une dichotomie absolue entre offensif et défensif. Les deux axes d’action s’entrecroisent mais, face à des compétiteurs qui usent du mensonge de la désinformation, la France a fait le choix stratégique de ne pas entrer dans ce jeu-là, si bien que, pour ne pas perdre notre âme nous ne jouons pas à armes égales, ce qui peut donner une impression de fragilité. C’est le pari que, dans la durée, la parole française restera fiable. Quand nous observons des opérations de désinformation, nous les condamnons et nous pouvons décider de manœuvres d’entrave, qui restent secrètes. Tout n’est pas dans le monde visible mais sachez que la France se défend, y compris dans le champ informationnel.

La réorganisation du dispositif de renseignement français pour faire face aux menaces est permanente. Je vous ai indiqué que nous nous investissons davantage dans le Golfe de Guinée, pour contrer les nouvelles menaces au Mozambique et j’ai fait allusion à l’Afrique anglophone et lusophone. Nous continuerons de nous adapter en permanence, avec une agilité assez prononcée au regard du tempo habituel de l’administration française.

M. le général de corps d’armée Jacques Langlade de Montgros. Notre dispositif de renseignement évolue en permanence, singulièrement en ce moment. Tout part évidemment des accès, que nous adaptons en fonction des menaces, de l’acceptabilité des pays hôtes et de la capacité du renseignement d’intérêt militaire à s’adosser à des dispositifs de forces déployées en opération ou prépositionnées. Aujourd’hui, nous repensons à nouveau nos accès en essayant d’anticiper sur le temps long. Nous sommes parfois en décalage avec les dispositifs militaires parce qu’il nous faut créer des accès et capitaliser les informations dans la durée pour produire du renseignement. Repenser nos accès en Afrique signifie se diluer davantage et trouver d’autres partenaires, africains ou internationaux. Tous les services de renseignement troquent avec des partenaires étrangers. Il faut le faire sans naïveté et sans créer de dépendance ; cela fonctionne assez bien, mais il faut des monnaies d’échange. Enfin, nous essayons de progresser en matière d’innovations. Même si la technologie ne fait pas tout et que le renseignement humain est un volet essentiel de nos capacités, l’innovation technologique nous offre des accès dont nous ne pouvions bénéficier hier. Sur le plan budgétaire, je pense que nous nous accorderons pour dire que nous faisons un métier infini avec des moyens finis, si bien que quand bien même notre budget et nos effectifs seraient cent fois plus élevés, nous ne remplirions pas notre mission de façon exhaustive.

M. Nicolas Lerner. Le sujet de l’information, sensible à l’étranger, l’est encore plus quand on parle du territoire national où, la question du champ d’activité des services ou leur capacité de réponse peut très vite venir télescoper les principes constitutionnels de liberté de conscience et de liberté d’informer. C’est pourquoi je pense salutaire la définition d’un cadre relatif aux opérations de désinformation et à la manipulation de l’information. Le décret portant création de Viginum définit précisément ce qui relève d’une action publique et ce qui tient de la libre opinion. Qu’on le regrette ou qu’on s’en réjouisse, dès lors qu’on reste dans les limites de la loi, on est libre, dans notre pays, de penser que la France mène une politique coloniale en Afrique ou que le président Poutine mène en Ukraine une action salutaire.

Néanmoins, la manipulation de l’information par une manière trompeuse d’influencer l’opinion entre dans le champ d’action du service. Depuis quelques mois, grâce à la création de Viginum et à une attitude beaucoup plus offensive de nos autorités, un moyen d’action existe, parfaitement démocratique, qui est de décrire les manœuvres en cours et de les dénoncer. Ce fut le cas pour deux opérations hostiles. L’une était pilotée par l’Azerbaïdjan. L’autre – les étoiles de David apposées sur des murs parisiens – par la Russie ; nous en sommes convaincus même si une enquête judiciaire est en cours. Le Gouvernement a donc décidé de nommer et de dénoncer les compétiteurs auteurs de ces opérations. Tel est l’état d’esprit actuel, et je partage l’opinion du directeur du renseignement militaire au sujet de l’entremêlement des volets défensif et offensif de notre action : la France, en tout cas ses services, s’est adaptée au nouveau contexte d’agressivité stratégique, dit ce qui est, et répond.

Sur le plan juridique, deux propositions des services soumises à la DPR ont été reprises dans le volet public de son rapport annuel. Un mot, d’abord, sur le cadre général. Le service chargé de la lutte contre l’espionnage et les ingérences est confronté en France à trois comportements. L’espionnage, puni par le code pénal, consiste à récupérer des informations que l’on n’est pas censé avoir. De l’autre côté du spectre, la politique d’influence menée par les États vise à promouvoir leur modèle et leurs valeurs ; ce procédé est légal et la France mène elle-même une politique d’influence à l’étranger. Entre les deux, il y a une zone grise, l’ingérence, autrement dit la volonté d’un État d’agir au bénéfice de ses intérêts ou contre les nôtres en avançant masqué, utilisant à cette fin des relais qui taisent au nom de qui ils parlent. Cette zone grise pourrait être mieux prise en compte par la loi et c’est à quoi tendent nos propositions.

La première tend à créer un registre des représentants d’intérêts étrangers inspiré du Foreign Agents Registration Act américain, récemment décliné au Canada et au Royaume-Uni, pays qui ne sont pas connus pour être des démocraties moins efficaces que la nôtre. Ce dispositif vise à rendre obligatoire la déclaration des liens de soumission ou de dépendance à un État étranger. Cela ne signifie pas que l’on est empêché de mener une activité d’influence mais qu’il faut dire d’où l’on parle et quels liens préexistent. Il s’agit simplement de renforcer la transparence du débat public.

Notre deuxième proposition tend à pénaliser l’ingérence, et la création d’un registre nous y aiderait : toute personne qui ne dirait pas précisément au nom de quels intérêts elle s’exprime pourrait être sanctionnée. C’est sur ce terrain que le Royaume-Uni a récemment avancé.

Ces deux propositions ont retenu l’attention favorable de la DPR.

M. le président Thomas Gassilloud. Si l’on vous entend bien, l’ingérence serait alors considérée comme une forme de trahison ?

M. Nicolas Lerner. Oui. Le fait d’agir pour le compte d’une puissance étrangère contre nos intérêts ou pour défendre les intérêts de cet État sans le déclarer relèverait alors du crime de trahison, puni de vingt ans de réclusion criminelle.

M. François Piquemal (LFI-NUPES). Je vous remercie tous trois pour vos propos liminaires qui contribuent à éclairer tous les députés. Il est normal que nous parlions de nos intérêts nationaux, mais cette audition porte sur la sécurité en Afrique en général, et si la situation sécuritaire au Maghreb et dans la bande sahélo-saharienne intéresse particulièrement la France, bien d’autres événements méritent aussi une analyse de leur importance et de l’impact qu’ils peuvent avoir sur la sécurité du continent.

Avant d’y revenir, je vous interrogerai, étant donné les récents coups d’État survenus en Afrique, sur les moyens mis en place par les services de renseignement pour repérer d’éventuels signaux de contestation du pouvoir dans les cercles politiques et sécuritaires et au sein de la population. Quels étaient les dispositifs ? Comment la remontée d’informations s’est-elle faite ? Des divergences dans l’analyse du renseignement ont-elles conduit à des appréciations différentes de certaines situations ?

Alors que les activités armées du Mouvement du 23 mars, le M23, déstabilisent la zone frontière entre la République du Congo et le Rwanda et qu’un drame humanitaire perdure dans le Nord-Kivu, des élections vont avoir lieu dans ces deux pays ; comment pourraient-elles influencer la stabilité de la région ? Le conflit entre Israël et le Hamas se poursuit ; quels pourraient être les risques sécuritaires et le potentiel déstabilisateur de cette guerre pour l’Afrique ? Étant donné le risque d’accroissement de conflits liés aux problèmes climatiques ou à l’appropriation de ressources, quel pourrait être le potentiel déstabilisateur pour la région de la compétition entre l’Éthiopie, le Soudan et l’Égypte à propos de la gestion des ressources du Nil ?

Enfin, en soulignant qu’une intervention militaire ne suffit pas à offrir la stabilité à des peuples, vous avez mis en cause les responsables politiques locaux. Mais la France aurait-elle pu faire davantage pour obtenir de meilleurs résultats de ce point de vue ?

M. le directeur général adjoint de la sécurité extérieure. Vous comprendrez, Monsieur le député, que je ne puisse décrire précisément nos dispositifs de renseignement. De manière générale, tous les services s’attachent à faire converger les trois moyens de captation que sont le renseignement humain, le renseignement technique et le renseignement partenarial. L’exercice est très complexe, car le renseignement qui remonte peut-être positif ou négatif, il peut être faux, et ce peut être une mauvaise piste. Il faut combiner tout cela et analyser les renseignements recueillis avec un discernement qui n’est pas infaillible pour essayer d’en tirer une ligne directrice. Cela continue et je ne trahis aucun secret en vous disant que nous avons des sources humaines et quelques accès techniques en Afrique, et que la remontée d’informations est permanente. Il n’y a aucune rétention d’informations locales des services de renseignement en Afrique.

J’ai traité du résultat obtenu dans mon propos introductif et je le redis : un service de renseignement est un thermomètre, ce n’est pas lui qui fait monter ou baisser la température. Il observe des choses et en fait part. Il dit : « La température monte » ou : « Le régime semble aller à sa chute » ; ensuite, une étincelle se produit au hasard de l’Histoire. D’autre part, tous ces putschs sans exception ont été anticipés parce que nous avions tous sous les yeux des régimes déliquescents, mais aucun n’a été prévu précisément ni par les services de renseignements locaux qui sont les premiers concernés ni par les services de renseignement américains ni par les services de renseignement russes. L’instabilité en Afrique étant très forte, nous avons encore des inquiétudes sur la stabilité à venir de certains régimes.

La RDC est en effet dans une situation inquiétante. Les élections en RDC ont lieu en ce moment même et je ne sais comment elles évoluent mais ce sont effectivement des élections à fort enjeu. À ce stade, je puis seulement vous dire que la conscience collective est très forte qu’un embrasement est possible, et de grands partenaires locaux, tels l’Angola, et internationaux, la France et les États-Unis, tentent de calmer le jeu. Mme Avril Haines, la directrice du renseignement national américain, a fait une tournée locale et a obtenu une déconflictualisation provisoire avec des engagements respectifs, pour qu’au moins les proxies ne soient pas à l’origine d’une flambée régionale. On espère que cet accord local tiendra, mais comme dans toute situation de tension, le risque est fort.

M. le président Thomas Gassilloud. Iriez-vous jusqu’à assimiler les motivations des Rwandais à celles de Wagner ou cette comparaison vous semble-t-elle hasardeuse ? La prédation économique justifie-t-elle, ici aussi, des approches sécuritaires ?

M. le directeur général adjoint de la sécurité extérieure. Toutes les crises profondes dans des régions compliquées trouvent leur origine dans un mille-feuilles historique, économique, ethnique et sociologique. C’est pourquoi, si l’on s’en tient à une seule grille de lecture, quelle qu’elle soit, on ne répond qu’à une petite partie de la crise. À ne pas traiter le problème dans son ensemble, on en arrive à une paix intermédiaire mais la tension reste sous-jacente.

M. le général de corps d’armée Jacques Langlade de Montgros. Vous avez fait allusion à d’éventuelles divergences entre les services. Ce mot n’est pas adapté à la réalité de la situation ou à la façon dont nous travaillons ensemble ; il y a plutôt des complémentarités. Les échanges sont quotidiens entre les services de renseignement politique, de renseignement militaire, de renseignement économique et les experts du continent africain. Ils permettent des visions souvent complémentaires, parfois identiques, parfois pas exactement alignées. D’autre part, le renseignement produit ne nous appartient pas. Il est exploité au niveau politique ou, pour ce qui me concerne, à celui du chef d’état-major des armées.

L’instrumentalisation des crises à des fins électorales est récurrente en Afrique, avec des pics d’intensité avant les élections. On en voit un exemple aujourd’hui dans la région des Grands Lacs où certains acteurs politiques se sont efforcés de faire vibrer la fibre nationaliste pour mobiliser l’électorat. Mais le conflit lui-même, vieux de plusieurs décennies, a de multiples explications : un volet ethnique qu’il ne faut pas sous-estimer, la gestion de la croissance démographique et celle de ressources à très forte valeur ajoutée.

M. le président Thomas Gassilloud. Malheureusement, l’instrumentalisation des crises à des fins électorales n’est ni un monopole africain ni celui des régimes autoritaires.

M. Jean-Louis Thiériot (LR). Au nombre des outils d’influence il y a la diplomatie de l’armement et la fourniture d’armements. On sait que notre base industrielle et technologique de défense (BITD), historiquement très présente en Afrique, n’a plus les succès à l’export qu’elle a eus en d’autres temps. Comment analysez-vous cette évolution ? Est-ce que notre combinaison prix/produit ne correspond plus exactement aux besoins ? Est-ce lié à des choix politiques des gouvernements considérés ? Est-ce dû à une action particulière de nos compétiteurs stratégiques, puisque l’on parle de drones turcs et iraniens ? Quel rôle les services jouent-ils en cette matière ? Sur un autre plan, pourriez-vous faire le point sur la situation, difficilement intelligible, en Libye ?

M. le général de corps d’armée Jacques Langlade de Montgros. Ma sphère de compétences n’est pas la BITD à proprement parler mais plutôt ce que nous comprenons des souhaits des États africains en matière d’armement. Je vous répondrai donc de manière indirecte, comme je l’ai fait dans mon propos liminaire : nous constatons que les matériels utilisés sont de plus en plus létaux et montent en gamme et en technicité. Mais il faut être conscient des forces et des faiblesses du soutien que nos compétiteurs fournissent en matière d’armement. Ces matériels sont assez compétitifs ce qui correspond aux ressources budgétaires limitées de certains États africains ; on pense par exemple aux drones TB2 turcs et aux avions L-39 présents au Mali. Néanmoins, certains pays sont déçus par ces équipements. D’une part, ils ne sont pas toujours performants ; c’est notamment le cas d’armements chinois qui ne répondent pas aux espérances initiales de leurs acheteurs. D’autre part, il n’y a pas toujours de maintien en condition opérationnelle, singulièrement pour les équipements russes, la Russie se concentrant actuellement sur ses besoins propres au détriment des matériels vendus aux pays africains. Dans ce domaine, notre rôle est d’évaluer les capacités des matériels détenus par les armées africaines et les performances de nos compétiteurs pour aider notre BITD.

M. le président Thomas Gassilloud. Je rappelle l’argument de vente des Turcs : « La qualité européenne au prix des Chinois » Vu d’Afrique, c’est un argument qui fonctionne en général.

M. le général de corps d’armée Jacques Langlade de Montgros. Avec un bémol cependant : le drone TB2 turc était l’alpha et l’oméga au début de la guerre en Ukraine mais au bout de trois mois on n’en a moins parlé car il est brouillé et de ce fait inopérant. Les systèmes de brouillage sont encore peu répandus en Afrique, mais ils apparaîtront un jour.

M. le directeur général adjoint de la sécurité extérieure. Le conflit israélo-palestinien et la dislocation de l’Afrique sahélienne éclipsent la Libye, qui disparaît de l’actualité. La situation, effectivement assez difficile à comprendre, n’évolue pas beaucoup. Le processus de reconstruction politique, très lent, se fait avec la médiation des Émirats arabes unis et de l’Égypte mais il se heurte à la milicianisation du pays. Une multitude de milices locales tiennent des régions plus ou moins vastes dont elles se nourrissent comme de prébendes qu’elles ne lâcheront pas facilement pour se fondre dans une unité nationale retrouvée. Œuvre aussi en Libye une société militaire privée turque, la Sadat.

En gros, le pays est découpé en quatre zones. À l’est, la Cyrénaïque est toujours tenue par le clan Hafter, le maréchal, , essayant de transmettre l’héritage à ses fils et à des proches. La Tripolitaine, très fragilisée, très milicianisée, très morcelée, est tenue par M. Dbeiba qui ne peut guère sortir de Tripoli. Au centre, Misrata, héritage du comptoir turc, essaye de jouer une partition intermédiaire. Enfin, le sud, essentiellement contrôlé par des tribus nomades, n’envisage pas sa géopolitique locale comme nationale mais comme transnationale, sur l’axe migratoire sahélien. Les grandes puissances qui participaient au processus libyen sont désormais occupées à autre chose : la Russie, qui avait une ambition locale, se consacre à l’Ukraine, et l’Égypte regarde soudainement sa frontière Est.

M. le président Thomas Gassilloud. La Libye est en quelque sorte une peau de léopard de groupes semi-privés ou paraétatiques. On en revient quasiment à l’époque coloniale, avec des États qui ont du mal à assurer la souveraineté sur leur territoire et où des pouvoirs locaux se réinstallent.

M. le directeur général adjoint de la sécurité extérieure. Effectivement, et les États voisins, Algérie et Tunisie d’un côté, Égypte de l’autre, craignent évidemment le débordement de l’instabilité.

Mme Delphine Lingemann (Dem). Quel sera l’impact sécuritaire de la fin de l’opération Barkhane et de la dissolution du G5 Sahel, la force africaine conjointe de lutte contre le terrorisme soutenue par la France ? Quelle coopération sécuritaire pourrait être envisagée avec la Mauritanie et le Tchad ? Comment évaluez-vous le risque djihadiste pour cette région et par répercussion pour notre pays ?

M. le général de corps d’armée Jacques Langlade de Montgros. La fin de l’opération Barkhane et du G5 Sahel ont fragilisé les États sahéliens dans le domaine sécuritaire. Cette dégradation a été un élément déclencheur des différents coups d’État. La fragilisation régionale structurelle tient à plusieurs facteurs précédemment décrits. Les conséquences de ces événements sont d’une part, une fragilisation encore accrue en raison de la disparition d’une partie de l’aide dont bénéficiaient ces pays et dont ils ont choisi volontairement de se séparer, d’autre part l’extension de la menace terroriste, à la fois géographique et en intensité. Aujourd’hui, l’action terroriste s’exprime sur l’ensemble du territoire malien, y compris à proximité de la frontière sénégalaise, voire des frontières guinéenne et ivoirienne, et peut s’étendre au-delà, vers les pays du Golfe de Guinée. Cette tendance est donc plutôt négative. Les juntes coopèrent : les trois pays ont créé une association politique et militaire. L’évolution des pays sahéliens inquiète non seulement les pays du Golfe de Guinée mais aussi d’autres pays limitrophes comme le Sénégal et la Mauritanie. Les pays du Maghreb constatent également avoir moins d’influence sur les pays sahéliens, ce qui fragilise leurs frontières, avec des risques de déstabilisation interne, notamment au sud de l’Algérie.

M. le directeur général adjoint de la sécurité extérieure. J’ai dit dans mon introduction que nous avons des conséquences de l’évolution au Sahel une vision très pessimiste. Le Groupe de soutien à l’islam et aux musulmans, affilié à Al Qaïda, qui a toujours pour objectif de construire un califat local, exerce une pression croissante sur les capitales sahéliennes. En outre se recrée une alliance de proximité avec la Coordination des mouvements de l’Azawad (CMA), qui rallume le feu sécessionniste au Nord Mali avec des jeux troubles entre visions califales et visions sécessionnistes. La tension avec les régimes des capitales est donc croissante. Bamako a réussi à revenir à Kidal, mais il ne faut pas imaginer que cette rentrée très symbolique soit une illustration de la solidité du régime au Nord-Mali, et il sera extrêmement compliqué pour le gouvernement central de se maintenir à Kidal dans les années qui viennent, d’autant que dans le même temps l’État islamique se construit un sanctuaire très fort. Nos inquiétudes sont encore avivées par les liens croissants entre l’État islamique en Afrique centrale, l’État islamique en Afrique de l’Ouest et l’État islamique dans le Grand Sahara. Ces connexions croisées qui se traduisent par des soutiens individuels, logistiques et doctrinaux rendront ces organisations encore plus résilientes.

M. Nicolas Lerner. Si l’on considère le nombre de morts causées, les principales victimes de ces groupes terroristes sont les populations locales des pays considérés. Sont aussi visés les intérêts français dans la région. Je précise à ce sujet que la DGSI est systématiquement saisie en judiciaire des attentats commis à l’étranger. Je l’ai dit, la menace visant le territoire national est aujourd’hui très limitée. Il n’y a aucun combattant français aux côtés des groupes terroristes évoqués qui, à ce jour, n’ont pas pour programme de projeter la menace ni d’ailleurs la capacité de le faire. Néanmoins, des signaux faibles appellent la vigilance sur l’attrait croissant pour ces groupes et sur la double menace que représenterait la création d’un califat territorial structuré : le risque que des populations francophones rejoignent ces groupes combattants, et le risque, par ricochet, que des liens directs s’établissent avec des velléitaires sur le territoire national.

Mme Anna Pic (SOC). Je prends la parole au nom du groupe socialiste pour suppléer ma collègue Isabelle Santiago, empêchée. Le rapport public de la DPR déposé le 29 juin dernier, qui s’appuie sur des entretiens et des auditions conduites avec les services que vous dirigez, détaille les stratégies d’influence et d’ingérence qui menacent les positions stratégiques françaises en Afrique. Il évoque une guerre d’influences, mentionne l’importation massive d’armes russes et chinoises, la mainmise du groupe Wagner sur les mines, l’intensification de la présence de la Chine dans le secteur bancaire et la multiplication des accords de formation militaire. Ces phénomènes se conjuguent au volet plus habituel d’une bataille d’influences par le biais de média de propagande tels que Russia Today et Afrique Media et le soutien de certains partis politiques par des régimes étrangers. Ces manœuvres ont abouti à l’abstention de dix-sept pays africains lors du vote, en mars 2022, de la résolution de condamnation de l’invasion russe de l’Ukraine. Comment ces faits n’ont-ils pas permis d’analyser les risques pour les intérêts stratégiques français de cette guerre d’influence dont nous avons subi ces derniers mois les premières conséquences ? Quels enseignements tirer du retard manifeste de la France à s’adapter aux nouvelles guerres hybrides ?

M. le général de corps d’armée Jacques Langlade de Montgros. La stratégie d’influence des compétiteurs est un sujet pris à bras-le-corps au niveau interministériel. Ces manœuvres sont anciennes, mais il existe effectivement des stratégies d’influence structurées chez certains de nos compétiteurs, et les Russes sont de ceux-là. À certains, on prête parfois des capacités supérieures à ce qu’elles sont. Face à cela, nous ne restons pas les bras ballants. La coordination ministérielle et interministérielle monte progressivement en puissance pour porter nos objectifs stratégiques et nos valeurs. Les services de renseignement coopèrent à l’action des structures d’influence en décrivant l’état de la menace et en aidant à porter les messages les plus efficaces possible.

M. le directeur général adjoint de la sécurité extérieure. En matière d’influence, l’enjeu principal des services de renseignements est de la détecter, dans ses deux registres. Il y a d’une part la manipulation de l’information, et nous nous efforçons de débusquer les usines à trolls et les auteurs de désinformation. Il y a d’autre part la partie influence, et en ce domaine il faut connaître les hommes et les réseaux ; c’est tout l’enjeu du renseignement géopolitique, que nous n’avons jamais perdu et qui consiste à démasquer les acteurs de l’influence de nos compétiteurs locaux. C’est le travail quotidien des services de renseignement, pour savoir comment s’exercent l’influence chinoise dans tel pays, l’influence russe dans tel autre, qui en sont les acteurs et quels sont leurs leviers.

M. Loïc Kervran (HOR). Je remercie, au nom du groupe Horizons, les hommes et les femmes des services de renseignement qui travaillent en Afrique ou sur l’Afrique dans des circonstances difficiles et parfois dangereuses avec un dévouement remarquable. Je remercie aussi le directeur général adjoint de la DGSE de nous avoir donné des exemples du succès de certaines de nos opérations d’entrave en Afrique, car il y a toujours un déséquilibre dans l’évaluation de l’efficacité de nos services, en raison du secret bien sûr, mais aussi parce que ce que l’on a évité est par définition difficilement mesurable.

Dans le passé, certains services ont justifié notre présence militaire en Afrique par la nécessité de maîtriser le risque de menace projetée. Vous avez tous indiqué que, pour les diverses raisons que vous avez exposées, ce risque est faible aujourd’hui ; dans ce contexte, peut-on imaginer maîtriser la menace projetée sans présence militaire française au Sahel, en tout cas sans présence permanente ? D’autre part, que font les services dans la lutte contre les réseaux d’immigration clandestine ? C’est une autre de leurs missions, assez récente et importante, singulièrement quand on entend l’ambassadeur de France au Niger rappeler que la junte nigérienne a dépénalisé le trafic d’êtres humains et libéré beaucoup de ses auteurs.

M. le général de corps d’armée Jacques Langlade de Montgros. En parlant de la menace, on en revient aux conséquences de l’évolution de notre dispositif militaire en Afrique. Ces dernières années, l’action française dans sa globalité – pas uniquement l’action militaire mais aussi l’action diplomatique, économique et culturelle – a permis de contenir la menace terroriste au Sahel, mais elle ne l’a pas éradiquée car elle n’aurait pu le faire seule. Le directeur général adjoint de la DGSE a souligné certains renoncements ou défaillances d’États africains dans la lutte contre le terrorisme et le fait que nous ne pouvions nous substituer à l’action indispensable de ces États dans tous les domaines. Alors que notre action a permis de contenir la menace terroriste depuis une dizaine d’années, ce sera beaucoup moins le cas désormais, comme on le voit déjà, avec l’extension de leurs zones d’actions et du nombre de victimes depuis le départ de la France du Mali, du Niger et du Burkina Faso où la situation a explosé depuis deux ans. Il faut donc distinguer le passé d’un futur certes difficile à écrire mais dont le directeur général adjoint de la DGSE a souligné plusieurs fois que les tendances, toutes très négatives, incitent au pessimisme à la fois pour ces pays et les pays limitrophes. Le concept de menace projetée sera probablement plus prégnant demain en raison de la fin de l’aide que nous apportions.

M. le directeur général adjoint de la sécurité extérieure. Que l’on ne se méprenne pas : la DGSE ne travaille pas à entraver l’immigration en cherchant les migrants. Je vous l’ai dit, notre action consiste à prendre la température pour permettre la prise de décisions par nos autorités. Aussi la DGSE s’efforce-t-elle de cerner la réalité objective du panorama des routes de migration pour disposer de l’image la plus actualisée possible des grands axes migratoires. D’autre part, elle agit sous le prisme de la traite d’êtres humains, en s’efforçant d’identifier les réseaux qui profitent de la misère humaine pour s’enrichir. Nous le faisons, hors nos frontières, avec nos moyens, soit avec des partenaires locaux quand ils le veulent et quand ils le peuvent, soit seuls. Une fois des trafiquants identifiés, nous lançons une coopération avec les services locaux pour essayer de les entraver. C’est à ce niveau que nous agissons, et ce ne peut être plus que cela. C’est aussi à cette fin que nous menons un dialogue avec tous les acteurs du Sud de la Méditerranée.

M. le président Thomas Gassilloud. Considérez-vous que le développement des flux migratoires lié à la désorganisation de cette région peut être un objectif recherché par la Russie dans sa lutte systémique contre l’Europe ?

M. le directeur général adjoint de la sécurité extérieure. Ce n’est pas caractérisé. Je pense que la Russie profitera de toute opportunité pour nous fragiliser mais aucun renseignement fiable ne me signale qu’elle utilise ce moyen à ce stade.

M. le président Thomas Gassilloud. Cependant, elle a utilisé ce moyen à l’Est de l’Europe.

M. le directeur général adjoint de la sécurité extérieure. La thématique était autre et la difficulté tenait aussi au protocole Cazeneuve conclu avec la Turquie.

M. le président Thomas Gassilloud. Nous en venons aux questions des autres députés.

Mme Gisèle Lelouis (RN). Combien de Français sont présents dans des zones à risque ou qui peuvent le devenir ? Comment le contact est-il maintenu entre eux et nos ambassades ?

M. le directeur général adjoint de la DGSE. Je n’ai pas en tête tous les chiffres, tant les zones à risque sont nombreuses. Seul fait référence le site de conseils aux voyageurs du ministère des Affaires étrangères. C’est la voix officielle, avec une granularité précise des zones à risque. Notre mission principale, à laquelle nous nous consacrons chaque jour, est de protéger nos compatriotes, mais elle ne consiste pas à assurer la protection individuelle de tous les Français à l’étranger. Notre stratégie, difficile, est de pénétrer les groupes et les organisations de tous types qui nous menacent pour connaître leurs intentions et anticiper leurs attaques avant qu’ils les concrétisent. Notre sport journalier, que nous conduisons avec plus ou moins de réussite, est de pénétrer les groupes terroristes pour savoir quel est leur prochain coup, et les mouvements subversifs pour savoir comment ils vont évoluer, puis de faire remonter les informations sur les menaces vers le ministère des affaires étrangères pour assurer au mieux la protection des Français à l’étranger.

M. le président Thomas Gassilloud. Messieurs, je vous remercie.